Entre respuestas y omisiones: la CRC no logra frenar los fraudes por SMS en Colombia

Aunque la CRC admite las irregularidades, las medidas tomadas no detienen los ataques. Los códigos cortos siguen siendo usados para estafas masivas.

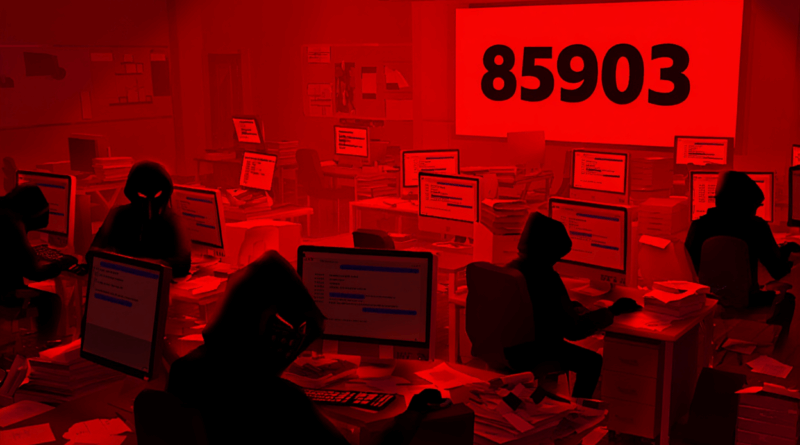

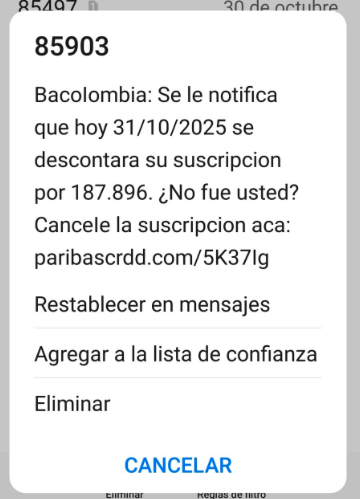

Durante el último mes los códigos corto 85903 y 85902 adjudicados a la empresa A2p Colombia SAS han sido usados para múltiples ataques digitales que pueden estar afectando a cientos de colombianos. La situación se está saliendo de control porque son múltiples las empresas afectadas por suplantación y la única entidad que puede hacer actividades legales para detenerlo no ejecuta ninguna acción concreta para detener los ataques.

La situación se agrava mucho más cuando la empresa asignada para el manejo del código corto(A2p Colombia SAS) ya fue sancionada en el pasado, estaría incumpliendo reglas básicas legales para su funcionamiento, ha sido relacionado con fraudes y pese a eso sigue su funcionamiento como si nada pasara.

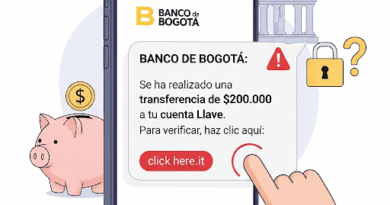

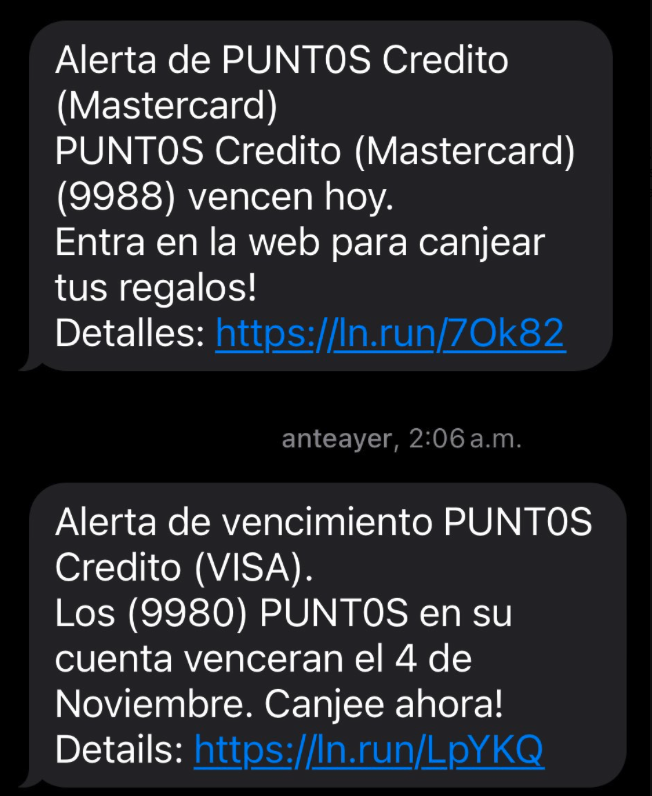

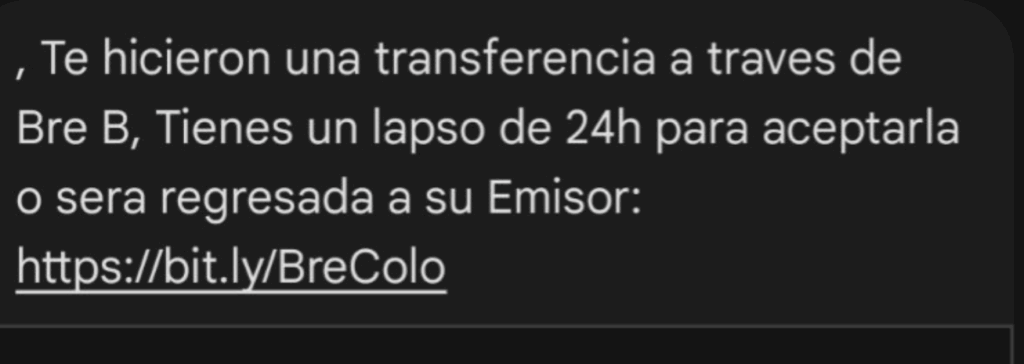

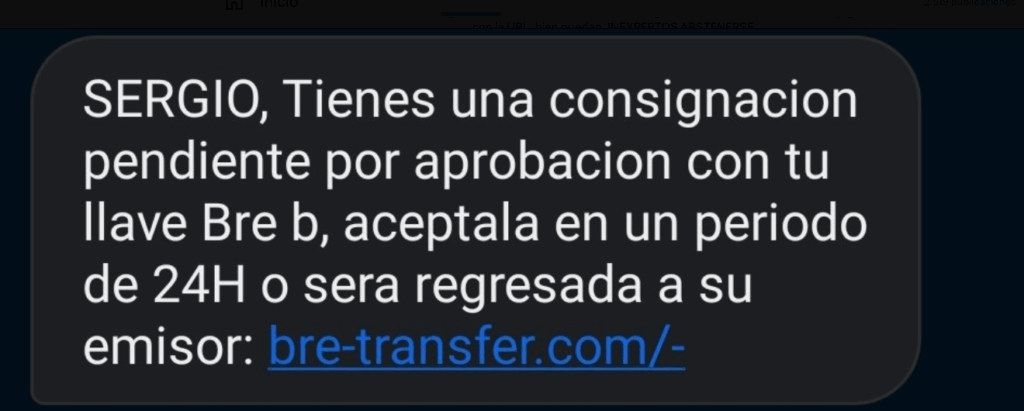

En una investigación realizada por MuchoHacker.lol hemos podido documentar y detectar que bajo el código corto 85903 y 85902 , en el último mes, se está suplantando a empresas como Visa, Mastercard, Netflix, Banco de Bogotá, Bancolombia, Bre-b, Banco de la República, Servientrega, 24-7, Banco Av Villas entre otras organizaciones.

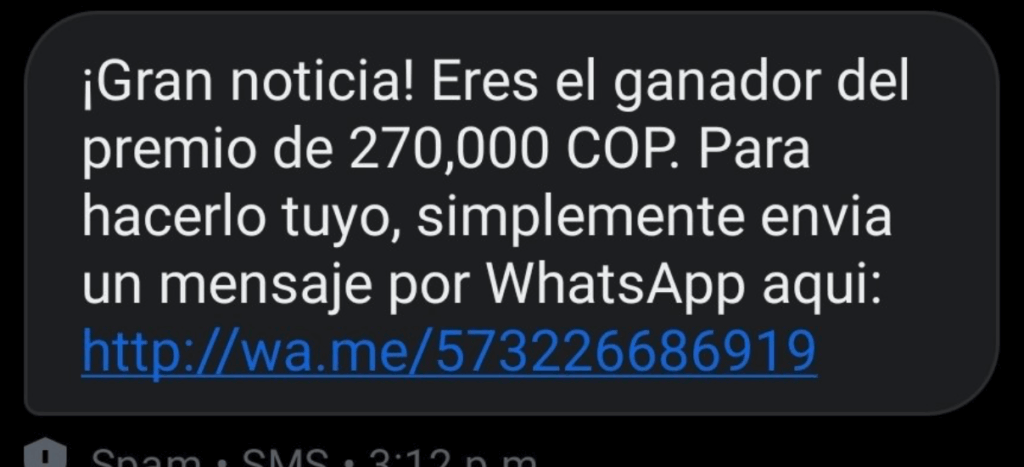

Pero no solo a través de este código corto se suplanta. También a través de este mensaje de texto se realiza ingeniería social con falsos trabajos y premios que no existen.

Una de las situaciones más graves se presenta con el Registro Único Nacional de Tránsito, Runt. Gracias al código corto 85903 se está ejecutando un ataque que consiste en engañar a deudores de infracciones de tránsito con el supuesto pago con descuento de la multa. Un engaño que la Federación Colombiana de Municipios – encargada del RUNT – no ha podido detener pese a esfuerzos técnicos y de comunicación.

Básicamente se puede decir que un buen porcentaje de los ataques digitales de los últimos dos meses, que se presentan en Colombia, y que usan como canal de comunicación con sus víctimas un mensaje de texto, se está haciendo a través de la infraestructura técnica de la empresa a2p Colombia SAS y los códigos cortos 85902 y 85903 asignados por la Comisión de Regulación de Telecomunicaciones a esta organización.

Colombia ha llegado a esta situación, en parte, porque las acciones de control y vigilancia sobre el uso de los códigos cortos parecen insuficientes, a pesar de la existencia de múltiples evidencias públicas y privadas que alertan sobre el problema.

Queda en evidencia que la Comisión de Regulación de Comunicaciones (CRC), bajo la dirección de Claudia Ximena Bustamante Osorio, enfrenta limitaciones técnicas y operativas para detectar, sancionar y suspender el uso indebido de estos canales, que actualmente estarían siendo empleados para afectar a miles de ciudadanos.

Todo indica que una porción del espectro público en Colombia está siendo utilizada por actores digitales para ejecutar distintos tipos de ataques informáticos, mientras la entidad encargada de su vigilancia mantiene una respuesta lenta y poco efectiva frente a la magnitud del problema.

A2p Colombia SAS: Una larga historia de irregularidades

MuchoHacker.lol investigó el historial de la empresa A2p Colombia SAS y encontró que el 18 de agosto de 2022, Mariana Sarmiento, Coordinadora de Relacionamiento con Agentes de la CRC, firmó una resolución donde la entidad ejecuta actividades administrativas para recuperar el código 899775.

Ese código y el 89974 en ese momento fue utilizado para suplantar a la propia CRC pero no solo esto. Se comprobó que la empresa A2p supuestamente logró “bloquear más de 6.000 mensajes de contenido fraudulento”, según indica la resolución.

A2p Colombia funciona como una empresa que puede comercializar el uso de los códigos cortos. Este tipo de empresas se dedican a vender el espacio que les otorga el Estado y ellos a su vez reciben recursos de clientes que pagan por paquetes de SMS masivos. Curiosamente esta empresa no tiene ni página web ni un lugar dónde se puedan ver cómo son sus servicios.

La CRC, debido a las irregularidades del momento, recuperó el código corto 899775 pero la empresa siguió su funcionamiento como si nada de las graves acusaciones hubiera pasado.

La empresa A2p Colombia SAS fue usada para enviar mensajes de texto que conducían a posibles fraudes. Es decir, ya existe una evidencia comprobable de los malos manejos y su relación con actividades ilicitas que se ejecutan a través de los servicios que vende esta organización.

A2p Colombia SAS está identificada con NIT 901128632 . Según el Registro Único Empresarial su representante legal es Thomas Bernardo Fernandez Laverde. La empresa no ha renovado su matricula mercantil desde el año 2022 y pese a esta situación, no solo sigue funcionando sino que está autorizada por la CRC para prestar el servicio de mensajes de texto masivos.

Nos comunicamos con la CRC para conocer su opinión y enviamos un listado de cuatro preguntas que se negaron a contestar.

Nos indicaron que estaban gestionando las repuestas con las áreas técnicas “pero en este momento se está adelantando una actuación administrativa para la recuperación del código, y por esa razón es necesario verificar la información con distintos equipos antes de emitir una respuesta oficial”, indico una funcionaría.

Indicaron que darían respuesta el próximo lunes.

MuchoHacker.lol insistió en obtener una respuesta periodística sobre el asunto debido a la urgencia de la situación. Ayer recibimos tres denuncias del uso fraudulento de este código. Ante la insistencia nos informaron que el pasado martes se le ordenó a la empresa A2p Colombia SAS suspender tráfico de ese código corto y otros.

Según indicó la funcionaria de la CRC la empresa tiene 48 horas para suspender el tráfico de ese código. Sin embargo, la carta de la CRC dirigida a A2p Colombia SAS indica que la entidad ,cuya infraestructura se usa para posibles estafas, tiene un plazo de 15 días hábiles para responder si tiene alguna relación con el sistema Bre-b.

La CRC, pese a las pruebas aportadas por el propio Banco AV Villas ,que demuestran la existencia de fraudes asociados, otorga a la empresa A2P Colombia la oportunidad de certificar su presunta relación con el sistema Bre-b, administrado por el Banco de la República. Una decisión difícil de entender, dado que el banco ya presentó evidencias que confirman que no existe ninguna vinculación legítima entre ambas entidades y que incluso incluyen los códigos html del fraude reportado.

En términos prácticos, la CRC concede 15 días hábiles a una empresa cuya infraestructura técnica ha sido utilizada para cometer una estafa en el 2025 con antecedentes de hacerlo en 2022, para que intente justificar una supuesta relación con la entidad y el sistema financiero que fue suplantada.

La carta de la CRC finaliza con una orden a todas las telefónicas de Colombia para que ejecuten acciones técnicas para suspender temporalmente el código corto 85903.

Esta “Comisión ordena a los Proveedores de Redes y Servicios de Telecomunicaciones, implementar las medidas necesarias en sus respectivas redes para garantizar la suspensión temporal del uso del código corto 85903”, indica la misiva.

Es decir Claro,Telefónica, Tigo, y WOM tenían hasta el día de hoy a las 8:59 de la mañana para detener esos envíos.

La preguntas finales:¿Por qué la Comisión de Regulación de Comunicaciones, pese a los antecedentes de 2022, la falta de renovación de la matrícula mercantil y las reiteradas denuncias sobre el uso indebido de los códigos cortos, permite que A2P Colombia SAS continúe operando y sea utilizada para ejecutar ataques digitales en el país

¿Cómo es posible que una empresa sancionada en el pasado y sin registro mercantil vigente siga teniendo acceso a recursos públicos del espectro, sin que la CRC haya suspendido definitivamente sus permisos?

¿Hasta qué punto la inacción o lentitud de la CRC la convierte en corresponsable de los fraudes y suplantaciones que se están cometiendo mediante los códigos cortos bajo su supervisión?